3250 Lyss

Schweiz

Sichere, digitale Kommunikation mit Selectron Cybersecurity-Produkten

Bei der Entwicklung von Cybersecurity-Produkten kommt das Security-by-Design-Konzept zum Tragen. Dabei wird die Sicherheit vorrangig in den Entwicklungsprozess einbezogen.

Kontakt

Security by Design

Die Security beeinflusst jeden Schritt von der Definition der Sicherheitsanforderungen, über die Entwicklung und Zertifizierung von Produkten bis hin zur Wartung. Das dynamische Umfeld, die sich ständig ändernde Bedrohungslage und neu entdeckte Systemschwachstellen sind Herausforderungen, die es zu meistern gilt.

Entsprechend hat Selectron ein nach IEC62443 basierendes Security- Framework eingeführt. Damit ist Selectron in der Lage, Produkte nach standardisierten Security Levels zu entwickeln, um die Sicherheit über den gesamten Lebenszyklus hinweg zu garantieren.

Defense-in-Depth Ansatz

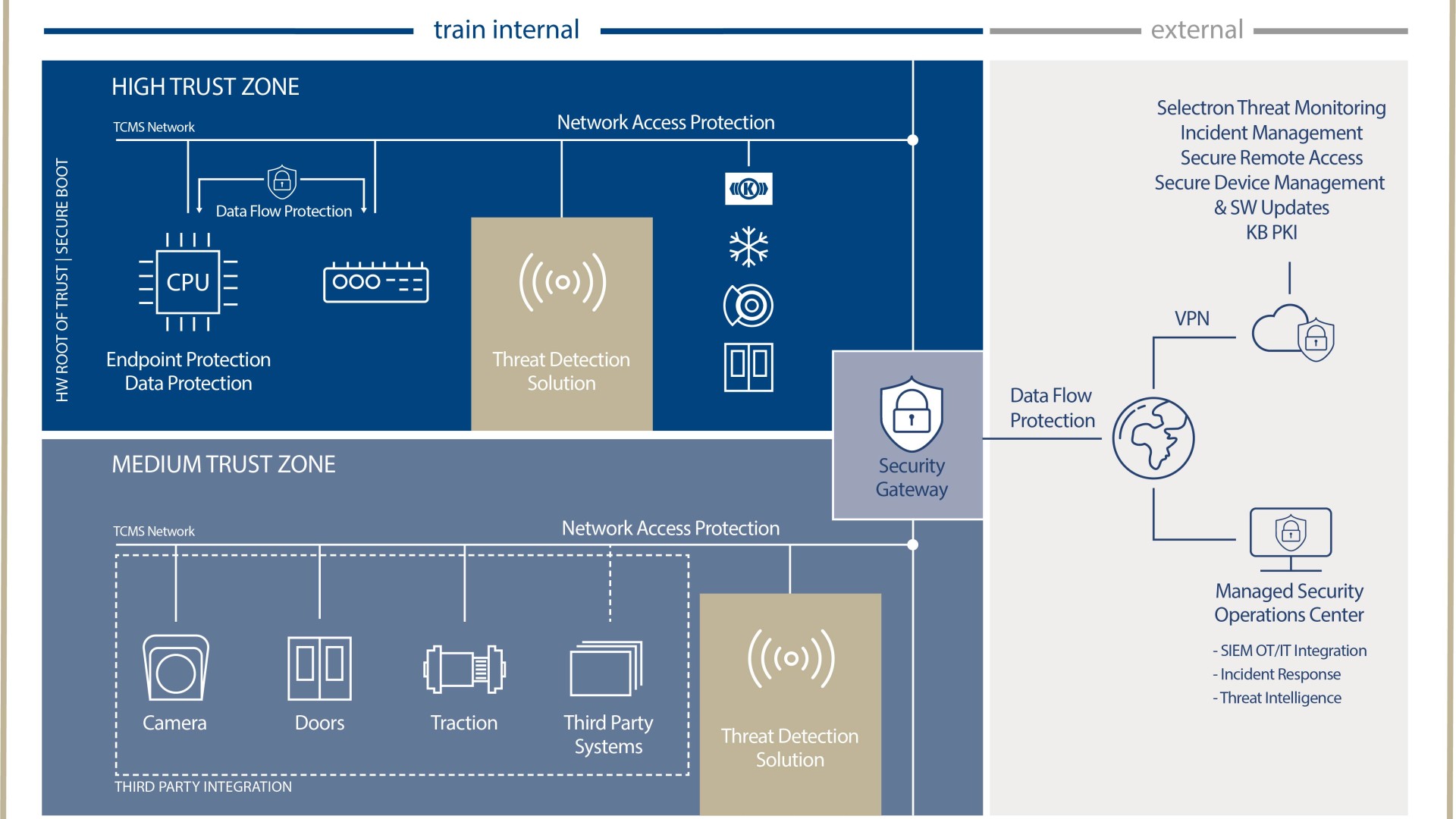

Security funktioniert nur im Gesamtsystem und hat deshalb Einfluss auf unterschiedliche Produkte. Die Security-Rolle eines Produktes wird demzufolge unter Berücksichtigung des bewährten Selectron-Systems definiert. Basierend auf dem Defense-in-Depth-Ansatz wird die Security konsequent in der Selectron- Produkt-Roadmap umgesetzt:

- Protect: Es gibt klassische «Security-Produkte» wie beispielsweise das Security Gateway (SGW) für die Netzwerksegmentierung, die «Securen Produkte» als sichere Varianten der klassischen TCMSKomponenten (z. B. Secure CPU) sowie die «Security- Infrastruktur», welche unter anderem für die sichere Kommunikation (PKI) eingesetzt werden kann.

- Detect: Die Threat Detection Solution (TDS) ermöglicht insbesondere für Bestandesflotten eine kostenoptimierte Lösung, um Anomalien im Netzwerkverkehr zu erkennen. Als alleinige Massnahme können damit wichtige Anforderungen der Gesetzgebung abgedeckt werden. In Kombination mit weiteren Security-Massnahmen und/oder -Produkten können die Informationen, welche durch die TDS von Selectron zur Verfügung gestellt werden, einen essenziellen Beitrag zum sorgenfreien Betrieb einer Fahrzeugflotte leisten. Die Lösung ist modular aufgebaut und daher für unterschiedliche Anwendungsbereiche optimiert.

- Respond: Dank den angepassten Prozessen werden zuverlässig Sicherheitsupdates zur Verfügung gestellt. Durch den gezielten Aufbau von Security- Know-how können zudem Dienstleistungen angeboten werden, welche von Risk Assessments bis Incident Management das Security-Portfolio ergänzen.

Die Betrachtung im Kontext des Gesamtsystems führt dazu, dass wichtige Aspekte wie Usability trotz aller Security-Anforderungen durchgehend berücksichtigt werden müssen. Demzufolge müssen solche Aspekte in die System-Architektur und dadurch in die Designs der einzelnen Produkte einfliessen.